Privileged Access Management (PAM)

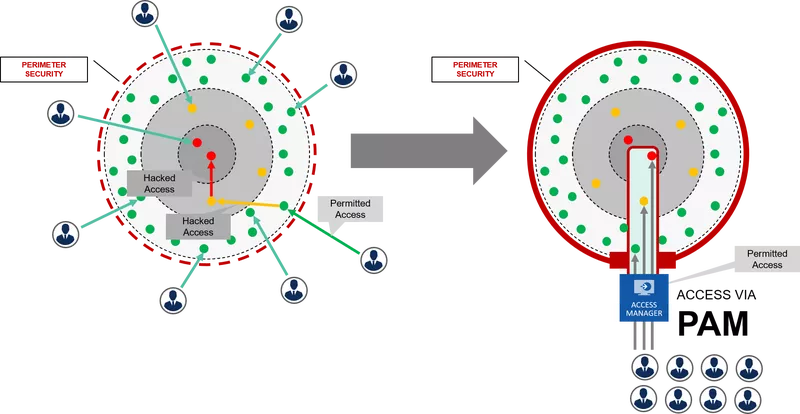

Mit Privileged Access Management wehrst Du fortschrittliche Bedrohungen effektiv ab, um die Integrität und Vertraulichkeit Deiner IT zu gewährleisten.

PAM-Lösungen

auf 2 Blicke

Brauchst Du persönliche Beratung?Warum Du dringend PAM brauchst!

1. Sicherheit

PAM erhöht Deine Sicherheit, indem es den Zugriff auf kritische Ressourcen und Systeme einschränkt und kontrolliert. Robuste Authentifizierungs- und Autorisierungsmechanismen stellen sicher, dass nur autorisierte Benutzer auf die geschützten Systeme zugreifen können.

2. Transparenz

PAM bietet Einblicke in die Zugriffsaktivitäten von Benutzern, um sicherzustellen, dass die Compliance-Anforderungen erfüllt werden und die geschützten Systeme und Daten sicher sind. Du kannst auf einen Blick sehen, wer auf welche Ressourcen zugreift und welche Aktionen sie durchführen, um potenzielle Bedrohungen oder Verstöße gegen die Sicherheitsrichtlinien zu erkennen.

3. Risikoreduzierung

PAM minimiert das Risiko von internen und externen Bedrohungen, indem es den Zugriff auf vertrauliche Informationen und Systeme auf eine Gruppe von autorisierten Benutzern beschränkt. Diese Einschränkung minimiert das Risiko von Datenschutzverletzungen, Cyberangriffen und Insider-Bedrohungen.

4. Effizienz

PAM hilft Dir bei der Verwaltung von Zugriffsberechtigungen, indem es automatisierte Workflows für die Zuweisung, Überprüfung und Entfernung von Benutzerzugriffen bietet. Dadurch können Administratoren ihre Zeit und Ressourcen für wichtigere Aufgaben nutzen, anstatt sich um die manuelle Verwaltung von Zugriffsberechtigungen zu kümmern.

5. Compliance

PAM unterstützt Dich bei der Einhaltung von Compliance-Vorschriften, indem es eine umfassende Kontrolle über den Zugriff auf kritische Systeme und Daten bietet.

Die smarte Lösung für sicheren Zugriff und IT-Schutz

FUDO

Schütze Deine IT-Infrastruktur mit FUDO, einer der führenden Lösung für Privileged Access Management (PAM). FUDO bietet agentenlosen Zugriff, Just-in-Time-Berechtigungen und KI-gestützte Sicherheitsüberwachung, um unbefugte Zugriffe zu verhindern und sensible Daten zu schützen. Dank Live-Sitzungsüberwachung und automatischer Aufzeichnung behalten Unternehmen jederzeit die Kontrolle über kritische Systeme. FUDO bietet maximale Sicherheit, Compliance und Effizienz – ohne Kompromisse.

Sicherheit für Deine Informationssysteme

WALLIX Bastion

WALLIX ist ein europäischer Anbieter von Softwarelösungen für Cybersicherheit und Spezialist für die Verwaltung privilegierter Konten. WALLIX Bastion schützt den Zugriff auf Terminals, Server und vernetzte Objekte. Es ist die erste Lösung auf dem Markt, die die CSPN-Zertifizierung (Certification de Sécurité de Premier Niveau, Sicherheitszertifizierung der höchsten Stufe) der französischen Nationalen Agentur für Cybersicherheit (ANSSI) erhalten hat und damit alle Kriterien zur Einhaltung regulatorischer Anforderungen erfüllt. WALLIX DataPeps schützt unter anderem die Daten des Unternehmens durch Bereitstellung durchgehende Verschlüsselung im SaaS-Modus, die es den Unternehmen ermöglicht, die entsprechenden Anforderungen der DSGVO einzuhalten.

WALLIX begleitet über 1000 Unternehmen und Organisationen bei der täglichen Verwaltung des Zugriffs auf mehr als 100.000 Geräte und Anwendungen.

WALLIX Bastion besteht aus

- ACCESS MANAGER – Verwaltung & Kontrolle von externen Dienstleistern und Fernzugriffen

- SESSION MANAGER – Überblick über kritische Systeme in Echtzeit

- PASSWORD MANAGER – Höchste Standards für den Passwortschutz

- PEDM – Least-Privilege-Sicherheit zum Schutz von PCs und Servern

- DISCOVERY – Identifizierung versteckter privilegierter Nutzerkonten in Ihrem Netzwerk

- AAPM – Application-to-Application Password Management mit dem Bastion Tresor

- API – Standardisierte APIs zur Integration von Bastion in Ihre Provisioning-Abläufe